Questionnaires chronophages, fournisseurs saturés, ressources limitées : découvrez comment l'IA et les nouvelles solutions de Board of Cyber changent le Third Party Risk Management.

Le TPRM (Third Party Risk Management) est aujourd'hui une source permanente de friction pour les équipes sécurité. Entre l'envoi des questionnaires, les relances incessantes et l'analyse de réponses hétérogènes pour des centaines de tiers, le processus sature. Lors de l'atelier "Automatisez vos questionnaires fournisseurs grâce à l'IA" au Forum InCyber 2026, Sylvain Lefeuvre, Directeur Général Adjoint et Julien Steunou Chief Product Officer de Board of Cyber ont exposé comment sortir de cette impasse technologique.

L'embolie du TPRM : quand le volume étouffe la sécurité

Le problème ne vient pas seulement de l'outil, mais de la saturation des ressources. Avec l'arrivée de NIS2 et DORA, les RSSI doivent évaluer non plus 20 ou 50 fournisseurs critiques, mais l'intégralité de leur chaîne de services numériques. Or, comme le souligne Luc Declerck, "on a un manque de ressources sur ces sujets-là" pour passer à l'échelle.

Cette saturation crée ce que Julien Steunou appelle une embolie :

- Côté client : Les équipes GRC reçoivent des montagnes de documents qu'elles n'ont plus le temps d'analyser en profondeur.

- Côté fournisseur : Ils sont submergés par des questionnaires redondants à 80% mais présentés sous des formats différents. "Un fournisseur, son action primaire, ce n'est pas de remplir des questionnaires toute la journée", rappelle Luc Declerck.

L'enjeu n'est donc plus de savoir quel questionnaire utiliser, mais de résoudre le problème de la matière documentaire. Aujourd'hui, la conformité devient une "photo" administrative figée et chronophage, alors que l'objectif initial est la résilience. Sans automatisation pour absorber cette charge, le système se bloque et perd sa valeur sécuritaire.

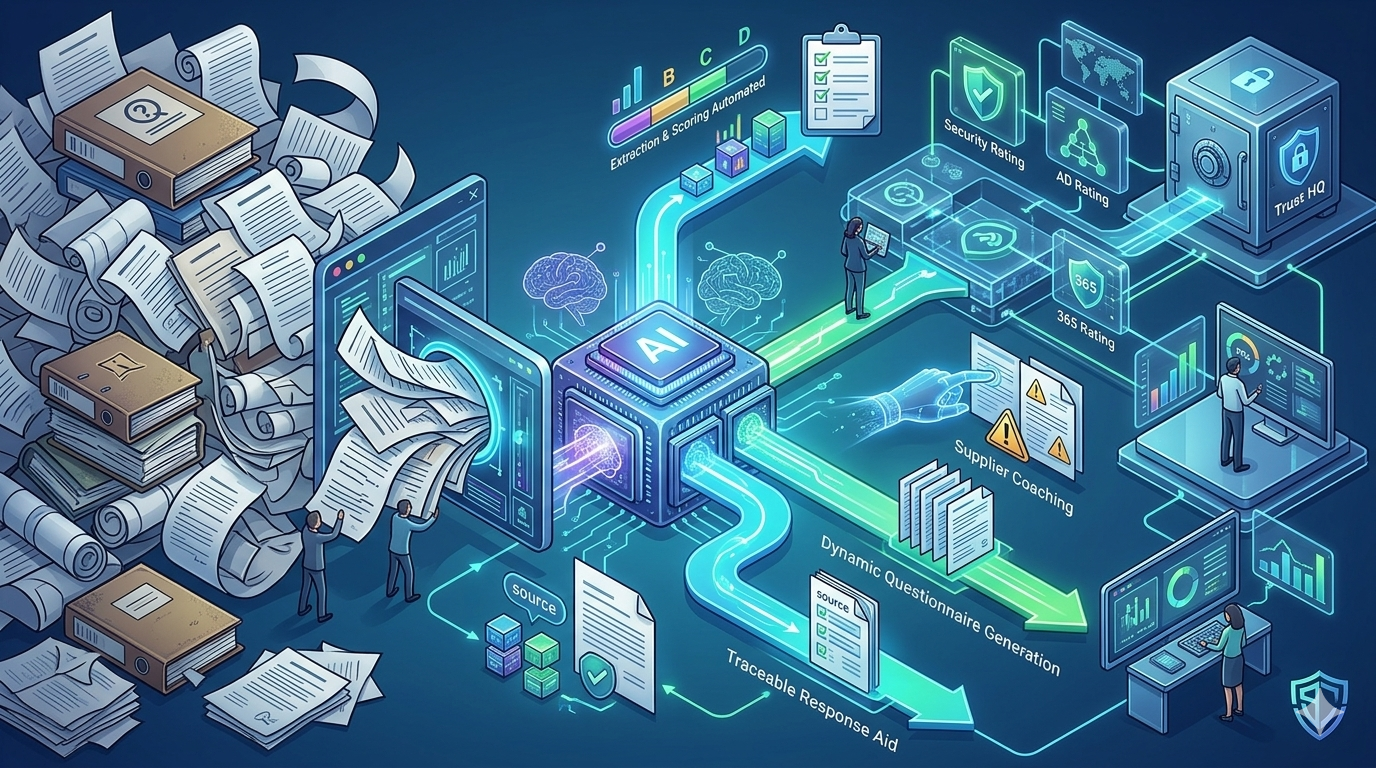

L'IA au service du TPRM : 4 leviers concrets

Pour casser cette dynamique, Board of Cyber a structuré sa réponse technologique autour de quatre piliers utilisant des architectures LLM et RAG (Retrieval-Augmented Generation).

1. Extraction et Scoring automatisés

L'enjeu est de capitaliser sur l'information déjà présente dans la documentation sécurité du fournisseur (PSSI, certifications, rapports de pentest). Julien Steunou explique la méthode : "Le jeu, c'est de combiner l'efficacité des processus LLM/RAG pour extraire de l'information structurée, et des approches plus déterministes pour poser un score." La performance est au rendez-vous : là où un analyste GRC passerait des jours à éplucher un dossier, la solution Risk Rating traite un corpus de 47 documents en seulement quelques minutes. Le système identifie les points de contrôle couverts, mais aussi les incohérences entre les différents documents fournis.

2. Le coaching du fournisseur

L'IA permet d'accompagner activement le tiers en pointant ses "angles morts". Par exemple, l'assurance cyber est un point de contrôle fréquemment omis dans les documentations. L'outil relève ces absences ou les contradictions internes, permettant au fournisseur de corriger sa posture avant même l'évaluation finale.

3. La génération dynamique de questionnaires

Au lieu d'un questionnaire standard de 150 questions, l'IA génère dynamiquement un set de questions "sur mesure". Il se concentre uniquement sur les zones d'ombre que la documentation n'a pas permis d'éclairer. Pour un tiers mature, c'est un gain de temps considérable et une approche beaucoup plus qualitative.

4. L'aide à la réponse

Ce levier bénéficie directement au fournisseur en préparant des réponses sourcées sur son propre référentiel. La traçabilité est totale : "Si un élément a été repris dans une réponse, c'est qu'il est sourcé sur un document", précise Julien Steunou. Ce cercle vertueux permet d'enrichir automatiquement le référentiel documentaire pour les évaluations futures.

Une plateforme pour une vision à 360°

Ce qui distingue Board of Cyber, c'est sa capacité à combiner trois briques complémentaires pour adapter le niveau d'investigation à la criticité réelle de chaque tiers. Cette architecture permet de construire un programme TPRM cohérent et scalable :

-

Security Rating : l’évaluation continue et massifiée. C’est l’outil indispensable pour la classification des fournisseurs. En analysant la surface d’attaque externe à partir de données publiques, il permet de noter des milliers de tiers. C'est le premier filtre pour identifier rapidement ceux qui présentent un risque cyber observable.

-

Trust HQ : le pilotage des audits critiques. Pour les fournisseurs jugés stratégiques, la plateforme permet de mener des audits approfondis et personnalisés. Le dépôt de preuves s'effectue dans un environnement sécurisé grâce à un hébergement SecNumCloud, garantissant une protection maximale des données sensibles partagées par les tiers.

-

Risk Rating : l'évaluation automatisée par l'IA. L’IA facilite l’examen des points de contrôle clés (cyber et GRC) pour extraire les preuves et générer un score en quelques minutes. Au-delà du constat, Risk Rating génère un véritable plan d'actions pour le fournisseur, transformant l'audit en un levier d'amélioration continue.

Conclusion : du "cliché" au suivi continu

L'objectif final porté par Board of Cyber est de transformer l'audit ponctuel en une évaluation continue. Au lieu d'une "photo" annuelle qui fige la conformité, l'IA permet d'absorber en continu les mises à jour documentaires. "Ça rend le process beaucoup plus dynamique, avec plus de valeur pour les auditeurs et les fournisseurs, permettant de tirer vers le haut tout son écosystème", conclut Julien Steunou.